putty使用密钥登陆OpenSSH配置方法(图文详解)

发布于 2016-02-06 03:53:47 | 300 次阅读 | 评论: 0 | 来源: 网友投递

PuTTY Linux客户端工具

PuTTY是一个Telnet、SSH、rlogin、纯TCP以及串行接口连接软件。较早的版本仅支持Windows平台,在最近的版本中开始支持各类Unix平台,并打算移植至Mac OS X上。除了官方版本外,有许多第三方的团体或个人将PuTTY移植到其他平台上,像是以Symbian为基础的移动电话。PuTTY为一开放源代码软件,主要由Simon Tatham维护,使用MIT licence授权。目前最新的版本为0.63。

这篇文章主要介绍了putty使用密钥登陆OpenSSH配置方法(图文详解),需要的朋友可以参考下

在Windows管理Linux服务器时,常使用putty登陆ssh进行远程管理。默认登陆验证方式为密码认证,该方式虽然简单,但每次登陆都要输入一长串的密码,相当麻烦。而且,如果万一把root允许登陆打开,还有可能被强力破解,导致严重的后果。

所以,通常建议用密钥登陆验证代替密码方式,即简单,又可靠。

一、为什么建议使用密钥登陆

通常现在的Linux发行版都使用OpenSSH代替telnet、rsh等明文传输的终端服务。

以红旗 DC Server 5.0为例:

# rpm -qa|grep -E -w 'openssh'

openssh-clients-4.0p1-1.2AX

openssh-server-4.0p1-1.2AX

openssh-4.0p1-1.2AX

而OpenSSH默认是同时支持密码和密钥两种认证方式的。转一个说明:

为什么要使用公钥认证

通常,通过ssh登录远程服务器时,使用密码认证,分别输入用户名和密码,两者满足一定规则就可以登录。但是密码认证有以下的缺点:

a)用户无法设置空密码(即使系统允许空密码,也会十分危险)

b)密码容易被人偷窥或猜到

c)服务器上的一个帐户若要给多人使用,则必须让所有使用者都知道密码,导致密码容易泄露,而且修改密码时必须通知所有人

而使用公钥认证则可以解决上述问题。

a)公钥认证允许使用空密码,省去每次登录都需要输入密码的麻烦

b)多个使用者可以通过各自的密钥登录到系统上的同一个用户

c)即使修改了对应用户的密码,也不会影响登陆

d)若同时禁用密码认证,则只要保证私钥的安全,不会受到暴力破解的威胁

二、使用putty生成密钥和登陆

根据公钥认证的原理(见后面说明),认证双方任何一方都可制作该钥匙对,并且只要认证方有被认证方的公钥信息,即可匹配成功。

这里,我们先以Windows上的putty登陆Linux服务器为例说明。所以,该密钥对由putty制作。

继续前,请确保您已经把整个putty包都下载完:

官方网站:点击

最新版本:0.63或1.0,我截图的版本是0.55的。

其中包括:PuTTY、Puttygen、PSCP、Plink、Pagent 等工具。

1、使用puttygen制作密钥

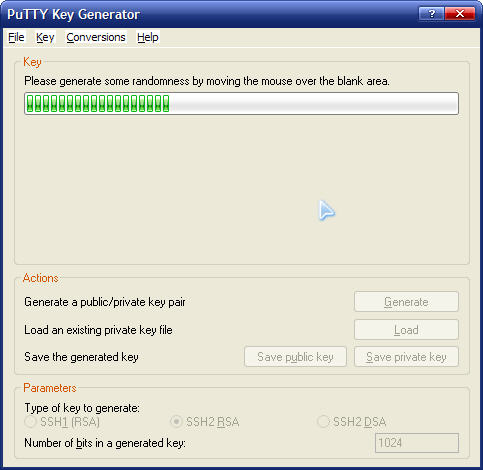

启动puttygen工具,为兼容OpenSSH密钥,选择“SSH2 RSA”:

单击 Generate 按钮,并使用鼠标在“key”框内移动,以获得足够的随机数据供生成密钥使用:

※期间,你会看到进度条上面有个提示“Please generate some radomness by moving the mouse over the blank area.”,意思就是让你用鼠标在空白区域随机移动。随着鼠标在空白区域的移动,进度条会一直走下去。停止移动鼠标,进度条也就停止了。所以,那我们要移动鼠标,直到进度条走满为止。

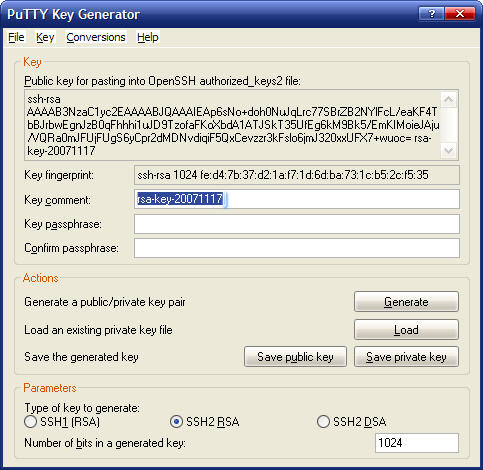

完成后的窗口如下:

其中:

引用

Key comment:是注释,不会影响密钥的有效性,但可作为自己用于区别其他密钥的参考;

Key passphrase 和 Confirm passphrase :用于保护私钥,如果不输入该信息,那么任何人只要拿到该私钥,即可无密码登陆系统,非常危险;通常情况下,我是建议大家输入的,但这里为了方便说明,暂时留空,请看后面使用的说明。

随后,点击“Save private key”保留私钥。

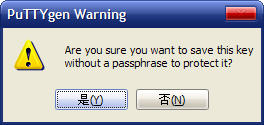

如果没有输入Key passphrase信息,会有警告:

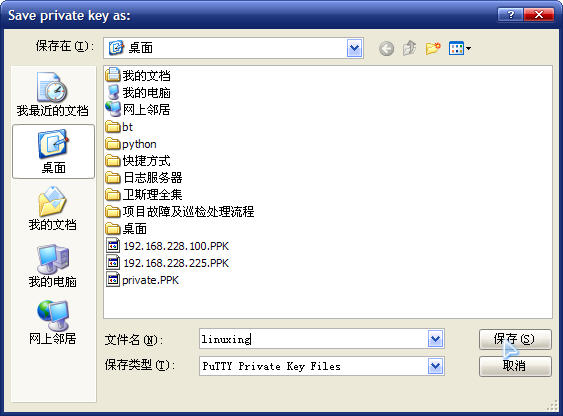

输入私钥的文件名:

※公钥信息可以不用保留在本地的,puttygen可以从私钥得到它,验证时也不会用到。

2、修改openssh配置

修改/etc/ssh/sshd_config:

ChallengeResponseAuthentication no #关闭挑战应答方式

UsePAM no #不使用PAM认证

然后重启sshd服务,原因见:这里

3、拷贝公钥信息

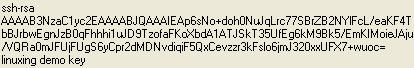

上面密钥信息窗口的“Key”框最后生成的就是公钥信息:

需要把该信息拷贝到Linux服务器的特定文件中:~/.ssh/authorized_keys

其中,“~”表示对应用户的主目录,以root为例。

若.ssh目录不存在,请创建它,并把公钥信息写入文件中:

# mkdir ~/.ssh

# chmod 700 ~/.ssh

# vi ~/.ssh/authorized_keys

# chmod 644 ~/.ssh/authorized_keys

※请务必留意:文件和目录的权限问题,用户必须是将要进行认证的用户,而权限必须是0644,也就是禁止其他人对该文件写入信息。(否则,某些有心人把自己的公钥写入这里,他也可以无密码进来了)

因为,通常umask是0022或0002的,所以请使用chown和chmod修改为对应的权限咯。

4、使用putty使用密钥登陆

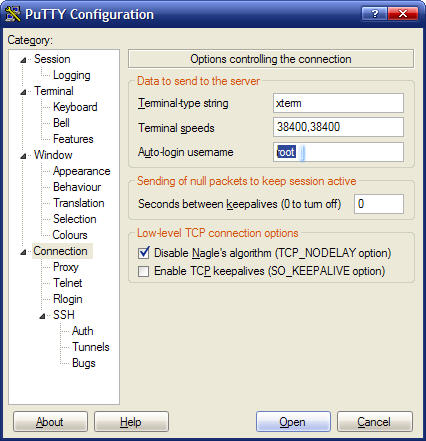

对putty进行一些简单配置,即可使用密钥登陆Linux服务器。

选择Connection-SSH-Auth,在“Private key file for authentication”输入密钥的路径:

然后在Connection的“Auth-login username”输入登陆的用户名,例如root:

◎Putty 0.60 版本在Connection-Data页内。

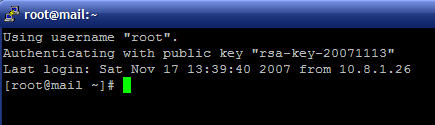

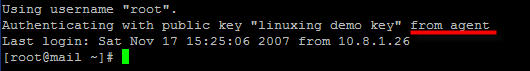

然后点击Open即可:

若一切正常,则可以在session中Save保存配置。

三、使用OpenSSH生成密钥

密钥既可使用putty生成,也可用OpenSSH生成。

1、Linux下生成密钥

运行:

引用

# ssh-keygen -t rsa

Generating public/private rsa key pair.

Enter file in which to save the key (/root/.ssh/id_rsa): <-密钥路径

Enter passphrase (empty for no passphrase): <-密钥保护密码

Enter same passphrase again:

Your identification has been saved in /root/.ssh/id_rsa. <-私钥

Your public key has been saved in /root/.ssh/id_rsa.pub. <-公钥

The key fingerprint is:

17:28:4c:c3:e4:18:d4:c2:31:bd:be:a7:a9:d4:a8:48 root@mail.linuxfly.org

2、把公钥信息写入authorized_keys文件中

运行:

# cd ~/.ssh

# cat id_rsa.pub >> authorized_keys

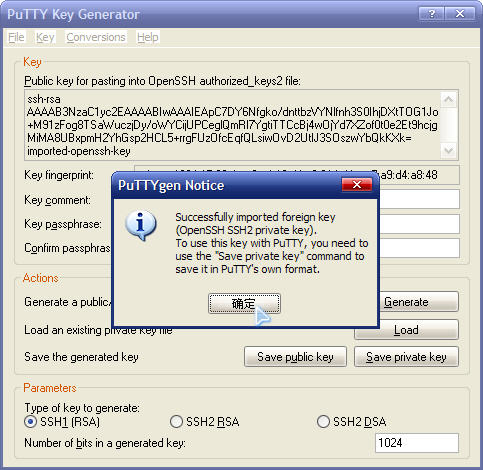

3、生成putty的私钥

由于SSH的标准中,并没有固定密钥文件的格式。而Putty使用的私钥格式和OpenSSH生成的有点不同,需要转换一下。

a)把id_rsa传到Windows机器上

b)使用puttygen的“Load”读取id_rsa文件

这里也可以从图中的公钥信息,与id_rsa.pub对比一下,应该是一致的。

c)点击“Save private key”保留私钥。

d)putty使用该新的私钥登陆服务器即可。

四、注意事项

1、检查OpenSSH服务端的配置

OpenSSH的配置通常保存在:/etc/ssh/sshd_config

PermitRootLogin no # 禁止root用户登陆

StrictModes yes # 检查密钥的用户和权限是否正确,默认打开的

RSAAuthentication yes # 启用 RSA 认证

AuthorizedKeysFile .ssh/authorized_keys # 验证公钥的存放路径

PubkeyAuthentication yes # 启用公钥认证

PasswordAuthentication no # 禁止密码认证,默认是打开的。

说明:

a)如果StrictModes为yes,而authorized_keys的权限为664等的情况,则验证密钥的时候,会报错:

bad ownership or modes for file /home/linuxing/.ssh/authorized_keys

b)若PasswordAuthentication设置为no,则禁用密码认证,配合启动公钥认证,是更安全的方式。

2、公钥存放的路径

Putty作为客户端是不需要使用公钥的,而Linux服务端的公钥是存放在:~/.ssh/authorized_keys中。

也就是讲,如果登陆用户的主目录不同,存放的路径是不相同的。

例如某用户:

$ echo ~

/home/linuxing

则密钥在:

/home/linuxing/.ssh/authorized_keys

若你想使用同一私钥,但不同用户登陆服务器,则请保证公钥信息已经写入每个用户的验证文件中咯。并且一定要注意验证文件的用户和权限不能搞错哦。

3、Key passphrase密码

如果你在保存私钥的时候,输入了Key passphrase密码。其就会使用该信息对私钥加密。这会带来一个好处:就是万一您的私钥给盗走了,但如果小偷不知道该密码,他也无法使用该私钥登陆服务器的。简单来说,就是加强了安全性。

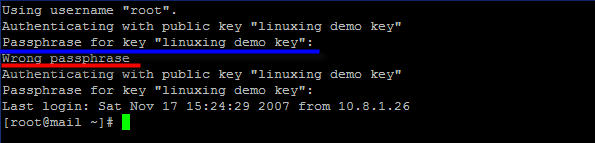

a)在putty使用这种私钥登陆服务器的时候,就会有提示:

只有输入正确的密码才能通过认证。

※这里看上去和使用密码认证方式登陆OpenSSH有点类似。但实际上是完全不同的。该

Key passphrase密码是用于管理私钥,避免私钥被盗用的;而OpenSSH的密码认证方式使用的密码,指的是Linux服务器端的用户密码,即PAM信息。也就是说,即使你修改了PAM的密码,但只要Key passphrase信息正确,你还是可以登陆到服务器上的。(因为使用它解压出来的私钥是没变的)

b)若每次登陆都要输入Key passphrase,明显达不到我们简化登陆步骤的目的。在既要保证安全,又要简便的情况下,我们可以使用PAGEANT。

PAGEANT的作用很简单,就是在我们输入一次私钥密码后,把解密后的私钥保存在PAGEANT中。

再次使用putty登陆的时候,PAGEANT就会自动的把解密后私钥用于认证,这样就不用我们多次输入密码了。而

当我们退出PAGEANT的时候,会自动删除私钥,重新登陆的时候需要再次检验。实现“一次验证,多次使用”的目的。

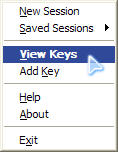

打开PAGEANT,其会自动放入Windows右下角的任务栏中:

右键点击后,选择“View Keys”:

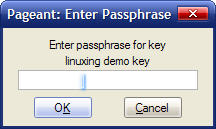

在弹出框中,选择“Add Key”,输入Putty的私钥(.PPK),并会提示输入Key passphrase:

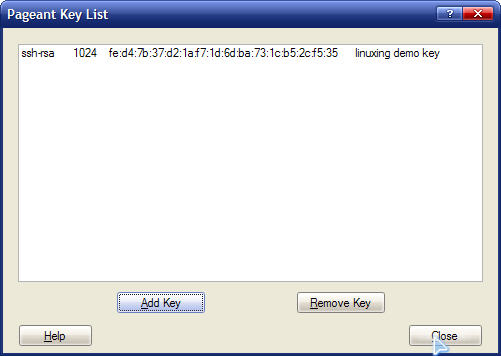

结果:

直接选择菜单的“Add Key”也可以。

这时候,使用putty再次登陆服务器就不需要Key passphrase啦。

◎其实,即使没有Key passphrase的私钥也可以导入PAGEANT中的,这时候就可以不用在Putty的配置文件中指定私钥的路径咯。也可以达到一定的安全目的的。

c)若要修改Key passphrase,可以使用puttygen重新Load私钥,其会咨询Key passphrase信息:

输入正确密码后,即可修改,并保存新私钥即可。是否存在或修改Key passphrase是不会改变公钥信息的。

4、保存putty的配置信息

putty的配置信息是保存在Windows注册表的,需使用下面的命令导出:

regedit /e PuTTY.config.reg "HKEY_CURRENT_USER\Software\SimonTatham\PuTTY"

5、使用DSA密钥

默认配置下,OpenSSH就同时支持RSA和DSA两种编码的密钥。只要在生成密钥的时候选择“DSA”即可。例如:

# ssh-keygen -t dsa

使用上和RSA是没有区别的,把公钥信息拷贝到验证文件中即可使用。

五、公钥认证的原理

所谓的公钥认证,实际上是使用一对加密字符串,一个称为公钥(public key),任何人都可以看到其内容,用于加密;另一个称为密钥(private key),只有拥有者才能看到,用于解密。通过公钥加密过的密文使用密钥可以轻松解密,但根据公钥来猜测密钥却十分困难。

ssh 的公钥认证就是使用了这一特性。服务器和客户端都各自拥有自己的公钥和密钥。为了说明方便,以下将使用这些符号。

Ac 客户端公钥

Bc 客户端密钥

As 服务器公钥

Bs 服务器密钥

在认证之前,客户端需要通过某种安全的方法将公钥 Ac 登录到服务器上。

认证过程分为两个步骤:

1、会话密钥(session key)生成

客户端请求连接服务器,服务器将 As 发送给客户端。

服务器生成会话ID(session id),设为 p,发送给客户端。

客户端生成会话密钥(session key),设为 q,并计算 r = p xor q。

客户端将 r 用 As 进行加密,结果发送给服务器。

服务器用 Bs 进行解密,获得 r。

服务器进行 r xor p 的运算,获得 q。

至此服务器和客户端都知道了会话密钥q,以后的传输都将被 q 加密。

2、认证

服务器生成随机数 x,并用 Ac 加密后生成结果 S(x),发送给客户端

客户端使用 Bc 解密 S(x) 得到 x

客户端计算 q + x 的 md5 值 n(q+x),q为上一步得到的会话密钥

服务器计算 q + x 的 md5 值 m(q+x)

客户端将 n(q+x) 发送给服务器

服务器比较 m(q+x) 和 n(q+x),两者相同则认证成功

六、参考资料

一份非常详细的putty使用说明:http://docs.google.com/View?docid=ajbgz6fp3pjh_2dwwwwt

源地址打开很慢,我保存了一份: